Network

WLAN

Netzwerk & WAN

Das weitere Voranschreiten der technologischen Entwicklung und der Ausbau immer größerer Bandbreiten bewirkt stetig steigende Anforderungen und erfordert neue Konzepte. Steigende Bandbreiten finden Sie in den Bereichen WAN, WLAN, LAN bis hin zu Satellitenverbindungen. Die Vernetzung der Unternehensstandorte wird immer enger und ermöglicht eine Zentralisierung von Services sowie die Verbesserung von Ausfallszenarien (Desaster Recovery).

Die fortschreitende Virtualisierung hat besonders im LAN- und Backbone-Bereich zu größeren Anbindungen geführt. Für flexible virtualisierte Umgebungen in den Bereichen Storage, Server, Client und Applikationen werden immer höhere Bandbreiten und stabile verlässliche Netzwerke gebraucht. Die Nutzung dieser Services zwischen mitunter weitentfernten Standorten hat eine stetige Zunahme der Komplexität der Netzwerke zur Folge.

Leistungen im Überblick

WLAN:

- Beratung

- Ausleuchtung

- Planung & Konzepte

- Installation & Konfiguration

- Sicherheitsberatung

LAN / WAN:

- LAN Beratung

- DataCenter Beratung

- VLAN Beratung

- Hochverfügbarkeit

- Planung & Design

- Installation & Konfiguration

- Workshops

Design:

- Architekturberatung

- Netzwerk Security Strategie

- Mobilitätsstrategie

- Cloud & Datacenter Netzwerkstrategie

Analyse:

- Netzwerk Analyse

- WLAN Analyse

- VoIP Analyse

- Sicherheitsanalyse

- Fehleranalyse & Netzwerk Debugging

WLAN Lösungen

Der Bedarf an WLAN-Netzwerken nimmt durch die flächendeckende Verbreitung von Smartphones und Tablets ständig zu. WLAN-Netzwerke stellen immer auch ein Sicherheitsrisiko dar und sollten daher entsprechend konzipiert und abgesichert werden. Die WLAN-basierte Flexibilität und Mobilität der Mitarbeiter hat viele Vorteile für die Unternehmen. Mit einer guten Planung und Konzeption können auch große WLAN-Umgebungen sicher gestaltet werden.

- Etagen WLAN

- Gebäude WLAN

- Campus WLAN

- Stadt WLAN

- Richtfunkstrecken

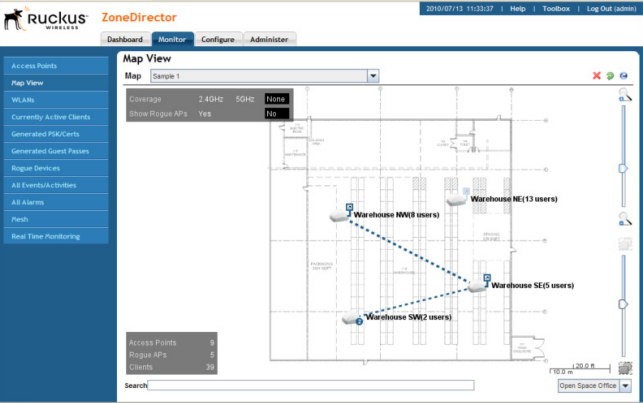

Ruckus Wireless

Wenn es wirklich auf Konnektivität ankommt, setzen Organisationen auf Ruckus. Ruckus bietet Wireless Access Points für den Innen- und Außenbereich für fast jeden Geldbeutel, beinahe jede Performance-Anforderung und nahezu alle Bereitstellungsszenarien. Ob Sie Herausforderungen aufgrund einer hohen Client-Dichte, für Wi-Fi ungeeigneter Baumaterialien oder wegen hoher Erwartungen Ihrer Mitarbeiter oder Kunden meistern müssen – unsere Access Points bieten sicheren und zuverlässigen Zugang, egal wie schwierig die Umgebung auch sein mag. Selbst der einfachste Ruckus-Access Point ist voll ausgestattet mit patentierten Technologien, die über das Alltägliche hinausgehen, um bessere Verbindungen und hervorragende Benutzererfahrungen zu gewährleisten.

Ruckus ZoneDirector-Controller verwenden eine höchst intuitive, webbasierte Benutzeroberfläche, durch die die Konfiguration und Verwaltung des gesamten WLANs zum Kinderspiel werden. Sie bieten eine Reihe von WLAN-Funktionen, über die kein anderes zentral verwaltetes System verfügt. Sie verfügen über Funktionen wie die automatische Datenverkehrsumleitung, adaptives WLAN-Meshing, Rogue AP-Erkennung, erweiterte Wi-Fi-Sicherheitsfunktionen und umfassende Authentifizierungsunterstützung. Ruckus ZoneDirector wird weithin als das am einfachsten zu bedienende und intuitivste zentral verwaltete WLAN-Softwaresystem angesehen.

Lösungen:

- Ruckus APs

- Ruckus Controller Lokal & Cloud

- Ruckus ZoneDirector

- Ruckus ICX Switches

- Ruckus IoT Suite

Website

AP Übersicht

Zone Director

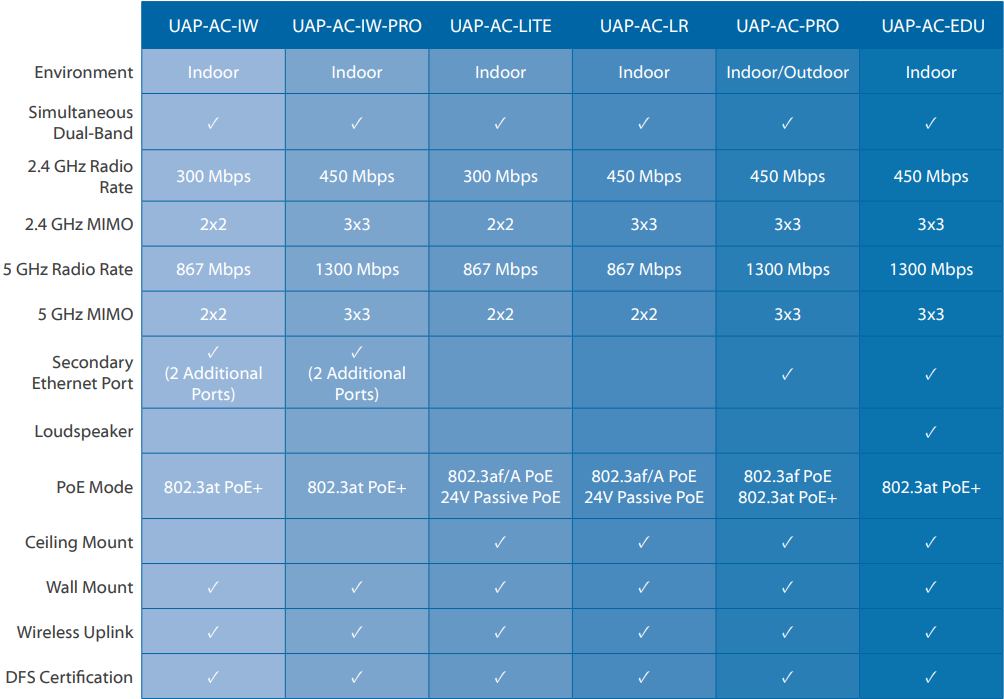

Ubiquity

Durch die kostenlose - UniFi Controller Software - stehen Ihnen leistungsfähige Funktionen wie zum Beispiel die zentrale Verwaltung großer Wireless-Netzwerke oder unterbrechungsfreier Übergang von einer Funkzelle zur nächsten (Roaming) zur Verfügung. Für den Einsatz im kommerziellen und schulischen Umfeld sind diverse Funktionen vorhanden, die die Entwicklung großer Netze ermöglichen.

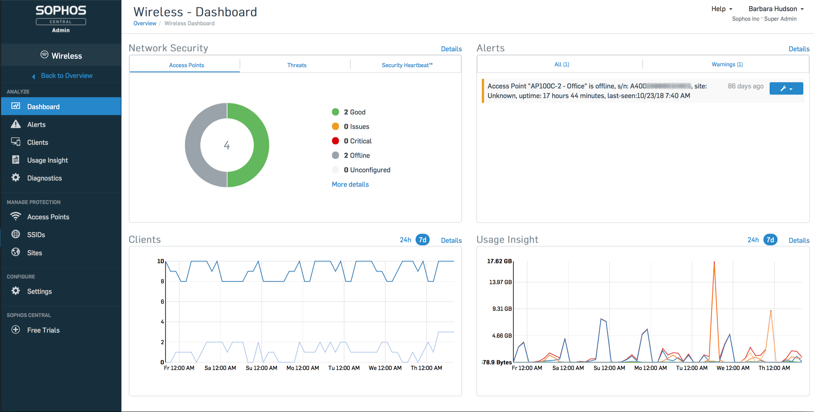

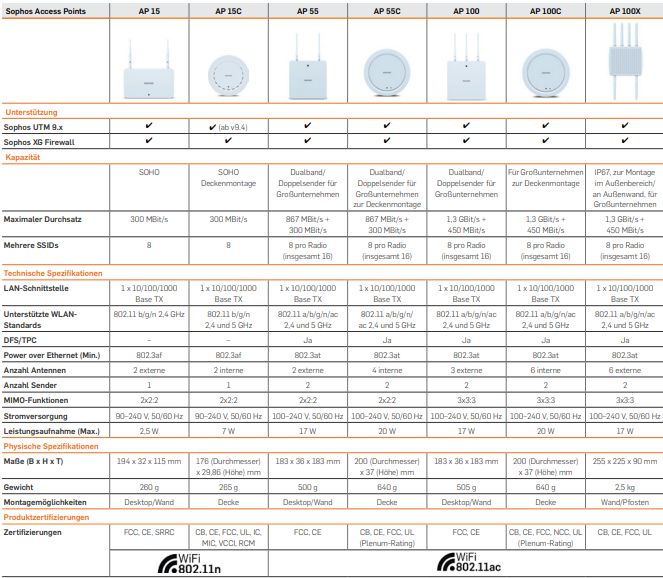

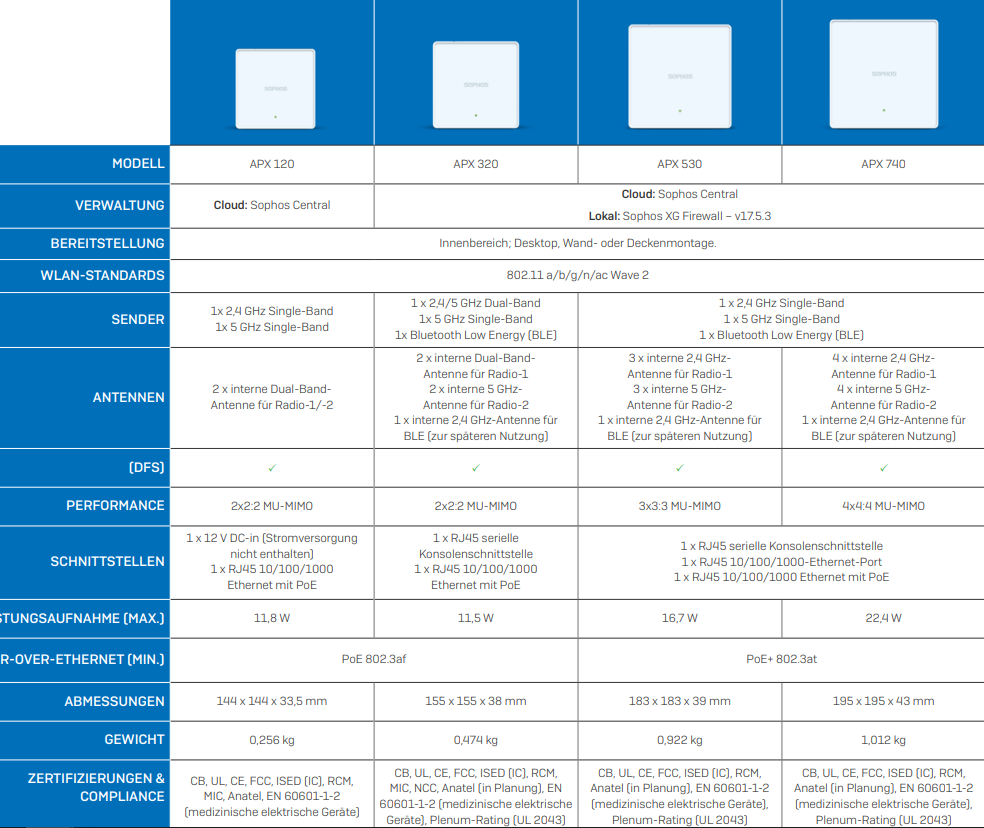

Sophos Wireless

Stellen Sie Besuchern, externen Mitarbeitern und anderen Gästen in Ihrem Netzwerk einen kontrollierten Internetzugang zur Verfügung. Mit einem Tageskennwort oder einem zeitbasierten Voucher können Sie den Gastzugang so individualisieren, dass das Hotspot-Portal mit Ihren eigenen Nutzungsbedingungen angezeigt wird.

Über Sophos Central verwaltetes WLAN bietet die volle Flexibilität einer Cloud-verwalteten Umgebung, ein erweitertes Set an Funktionen und unterstützt eine breitere Palette an Access Points. Wenn gewünscht, können Sie Ihre Wireless Protection aber auch über Ihre Firewall oder UTM verwalten.

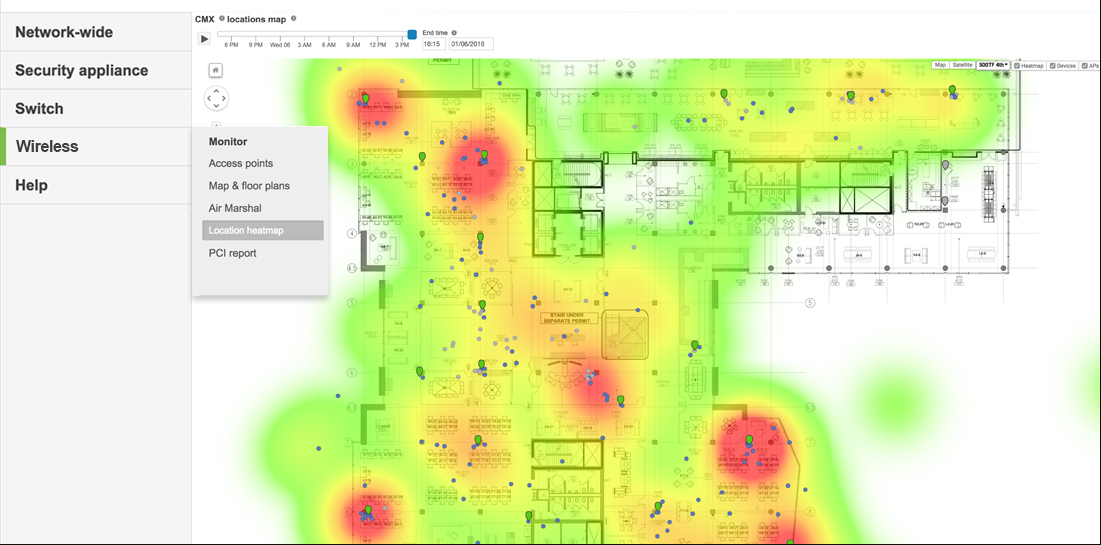

Cisco

Cisco bietet vielseitige und leistungsstarke Wireless-Lösungen an, die nahezu alle von kleinen, mittleren bis hin zu großen Unternehmen benötigten Wireless-Anwendungen unterstützen. Cisco Wireless Produkte lassen sich problemlos in bestehende IT-Infrastrukturen integrieren. Über das zentrale Management der Cisco WLAN Controller werden z.B. Besucherzugriffe, Voice over WLAN, Quality of Service und erweiterte Sicherheitsfunktionalitäten effizient eingerichtet und verwaltet.

Netzwerk Lösungen

Im Netzwerkbereich können wir Ihnen ein umfassendes Leistungsangebot präsentieren. Hierzu zählen: komplette Netzwerkverkabelungen in Kupfer- oder Glasfaser-Technik, der Aufbau von Backbone-Netzwerken, die Segentierung mittels VLANS oder auch ein vollständiges Netzwerk-Design. Dabei erfolgt die Konzipierung der Netzwerktechnik Ihren individuellen Anforderungen entsprechend. Wir sind in der Lage, die gesamte Bandbreite von 1 GBit bis hin zu 56 GBit Infinband abzudecken.

- Switche & Router

- Netzwerk Design

- Richtfunk

- Fibre Channel

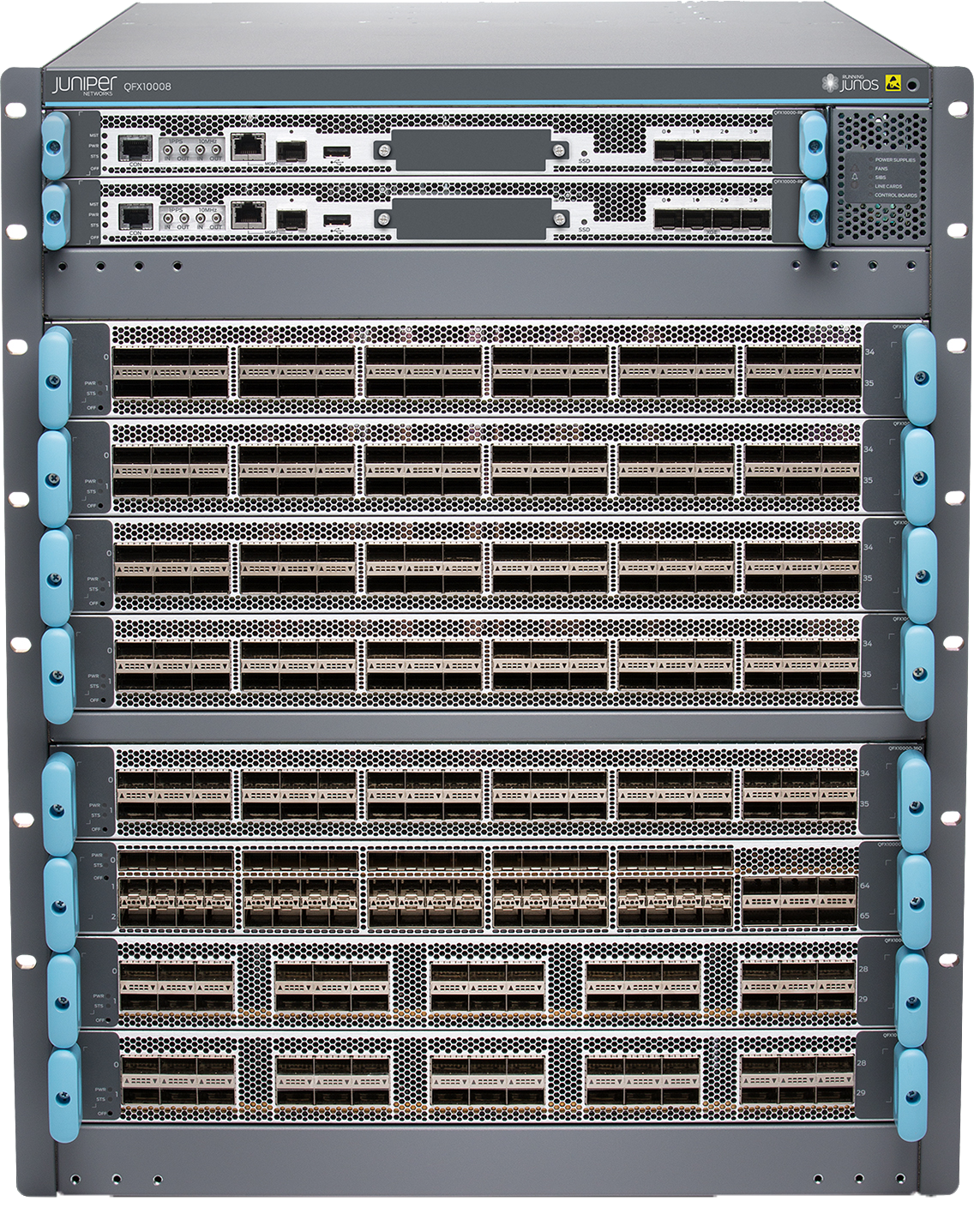

Juniper Networks

Mit Junipers Datencenter-Lösungen können Sie Ihr Netzwerk sichern, sehen, orchestrieren und verbinden. Sie verwenden ein gemeinsames Betriebssystem und eine einzige, offene Orchestrierungsplattform. Dadurch können Sie den komplexen Betrieb in verschiedenen, heterogenen Umgebungen leichter bewältigen.

Die Switches der EX und QFX-Serie erfüllen die heutigen Anforderungen der anspruchsvollsten Datencenter-Umgebungen von Unternehmen und Service Providern. Verbessern Sie die Wirtschaftlichkeit von Netzwerken mit Cloud-fähigem Ethernet-Switching mit hoher Dichte für Ihr Datencenter, Ihren Campus und Ihre Zweigstellen.

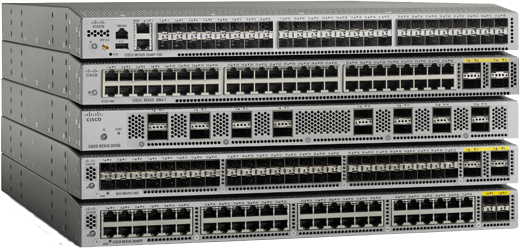

Cisco Systems

Speicherort von Anwendungen und Infrastrukturmanagement. Moderne Rechenzentren müssen heute Platz für hochgradig verteilte Workloads schaffen, was die Kommunikation über mehrere Server und verschiedene Clouds hinweg intensiviert.

Auch in der Applikationsentwicklung zeigen sich erhebliche Veränderungen durch DevOps und die damit verbundene zunehmende Nutzung von Linux-Containern, Microservices und IP-Storage. Angesichts dieser Entwicklungen sind Netzwerklatenz, Durchsatz, Skalierbarkeit und Transparenz immens wichtig, damit eine hohe Applikationsleistung und ein effektiver IT-Betrieb sichergestellt werden kann.

Cisco Nexus Switches bieten ein außergewöhnliches Portfolio von Netzwerklösungen sowie integrierte, konvergente und hyperkonvergente

Plattformen, die Kunden helfen, diese Herausforderungen zu meistern.

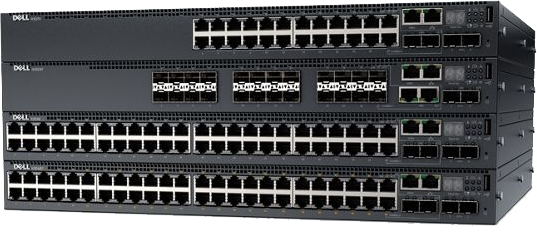

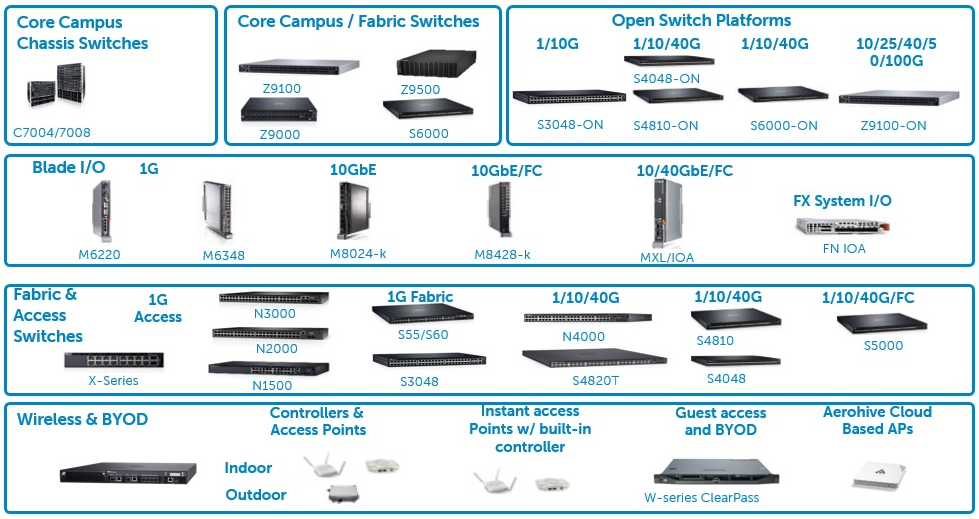

DELL Switches

Für höhere Anforderungen bietet DELL die modulare Serie C9000. Verwalten Sie Ihr Netzwerk mit der modularen Dell Multi-Rate-Switch-Plattform der nächsten Generation. Mit dem Dell Networking C9010 können Sie Campus-, mittlere und große Unternehmensnetzwerke unterstützen. Verwenden Sie den C9010 als Netzwerkdirektor zusammen mit dem Schnellzugriffsknoten C1048P, um Ihr Netzwerk auf völlig neue Weise zu verwalten.